Novi Svjetski Poredak » Novi Svjetski Poredak, TEHNOLOGIJA I ZNANOST, TEORIJE ZAVJERE, VIJESTI IZ SVIJETA » Kaspersky Otkrio MeÄ‘unarodnu Zavjeru “CRVENI OKTOBAR”

Tvrtka Kaspersky Lab “otkrila” je operaciju Crveni Oktobar, kampanju napredne cyber špijunaĹľe koja je za cilj imala diplomatske i vladine institucije diljem svijeta. NapadaÄŤi su razvili jedinstven, veoma prilagodljiv štetni software za kraÄ‘u podataka i geopolitiÄŤkih informacija iz raÄŤunalnih sustava, mobilnih telefona i mreĹľne opreme poduzeća.

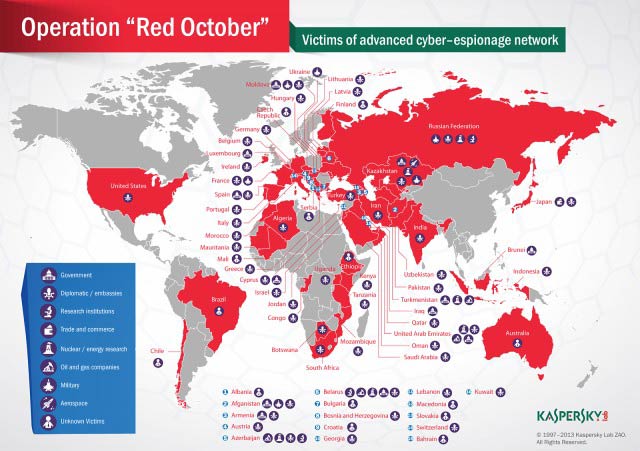

Ova kampanja je prije svega bila usmjerena ka zemljama u istočnoj Europi, bivšim SSSR republikama i zemljama u središnjoj Aziji, iako je žrtve moguće pronaći svuda, obuhvaćajući zapadnu Europu i Sjevernu Ameriku.

Glavni cilj napadača bio je prikupljanje osjetljivih dokumenata iz ugroženih organizacija, među kojima i geopolitičkih informacija, povjerljivih podataka za pristup tajnim računalnim sustavima, kao i podatke iz osobnih mobilnih uređaja i mrežne opreme.

U listopadu 2012. tim struÄŤnjaka tvrtke Kaspersky Lab pokrenuo je istragu nakon niza napada na raÄŤunalne mreĹľe koji su za cilj imali meÄ‘unarodne diplomatske agencije. MreĹľa velike cyber špijunaĹľe otkrivena je i analizirana tijekom istrage. Prema analitiÄŤkom izvješću tvrtke Kaspersky Lab, operacija “Crveni listopad” (Red October), skraćeno “Rocra”, još uvijek je aktivna od sijeÄŤnja 2013, i traje ÄŤak od 2007. godine.

Napredna mreĹľa kampanje “Crveni listopad”: NapadaÄŤi su bili aktivni još od 2007. godine i pored istraĹľivaÄŤkih institucija, energetskih i nuklearnih kompanija, i ciljeva u trgovini i avio-industriji, bili su usmjereni ka diplomatskim i vladinim agencijama iz razliÄŤitih zemalja diljem svijeta.

NapadaÄŤi operacije “Crveni listopad” osmislili su vlastiti štetni softver, poznat kao “Rocra”, koji ima svoju jedinstvenu modularnu arhitekturu sastavljenu od štetnih ekstenzija, modula za kraÄ‘u informacija i špijunskih Trojanaca.

Napadači su često koristili informacije ukradene iz zaraženih mreža kako bi ušli u nove sustave. Primjerice, ukradeni povjerljivi podaci skupljeni su u listu i korišteni kada su napadači morali pogoditi lozinke ili fraze za pristup drugim sustavima.

Napadači su često koristili informacije ukradene iz zaraženih mreža kako bi ušli u nove sustave. Primjerice, ukradeni povjerljivi podaci skupljeni su u listu i korišteni kada su napadači morali pogoditi lozinke ili fraze za pristup drugim sustavima.

Da bi kontrolirali mrežu zaraženih računala, napadači su stvorili više od 60 domenskih imena i nekoliko lokacija za hosting servere u različitim zemljama, većinom u Njemačkoj i Rusiji. Analiza zapovjedne i kontrolne (C2) infrastrukture operacije Rocra, koju je obavila tvrtka Kaspersky Lab, pokazuje da je lanac poslužitelja zapravo radio kao posrednik u cilju skrivanja lokacije glavnog kontrolnog poslužitelja.

Podaci ukradene iz zaraĹľenih sustava obuhvaćaju dokumente sa ekstenzijama: txt, csv, eml, doc, VSD, sxw, odt, docx, rtf, pdf, mdb, xls, wab, rst, xps, iau, cif, key, crt, cer, hse, pgp, gpg, xia, xiu, xis, Xio, xig, acidcsa, acidsca, aciddsk, acidpvr, acidppr, acidssa. Konkretno, ekstenzija “acid *” izgleda da se odnosi na tajni softver “Acid Cryptofiler”, korišten od strane više subjekata, od Europske unije do NATO-a.

Kako bi zarazili sustave, napadači su slali ciljanim žrtvama fishing email koji je sadržao prilagođeni program s virusom Trojan. Da bi instalirao štetni softver i zarazio sustav, štetni email je sadržao izvršne kodove namještene zbog sigurnosnih propusta unutar paketa Microsoft Office i Microsoft Excel.

Izvršni kodovi iz dokumenata korištenih u imejlovima za fišing stvorili su drugi napadači i bili su upotrebljavani tijekom drugih cyber napada, obuhvaćajući tibetanske aktiviste, kao i vojne i energetske sektore u Aziji. Jedino što su napadači promijenili u dokumentu koji je koristio štetni softver Rocra bila je ugrađena izvršna datoteka, koju su napadači zamijenili vlastitim kodom.

Naime, jedna od naredbi u programu s virusom Trojan mijenjala je zadanu sistemsku kodnu stranu zapovjedne sesije u 1251, što je potrebno prilikom korištenja latiničnih fontova.

Ciljane Ĺľrtve i organizacije

Stručnjaci tvrtke Kaspersky Lab koriste dve metode analize meta. Prije svega, koristili su statistiku za otkrivanje iz paketa Kaspersky Security Network (KSN), sigurnosnog servisa zasnovanog na cloudu, koji koriste proizvodi tvrtke Kaspersky Lab za prijavu telemetrije i pruže naprednu zaštitu od prijetnji u obliku crne liste i heurističkih pravila.

KSN je još u 2011. otkrivao izvršni kod korišten u štetnom softveru, što je omogućilo struÄŤnjacima tvrtke Kaspersky Lab potraĹľiti sliÄŤna otkrića u vezi s operacijom Rocra. Druga metoda koji koristi istraĹľivaÄŤki tim tvrtke Kaspersky Lab jeste stvaranje “sinkhole” servera kako bi mogli pratiti povezivanje zaraĹľenih strojeva sa C2 posluĹľiteljima štetnog softvera Rocra.

Podaci dobiveni tijekom analize uz pomoć obje metode osigurali su dva neovisna načina povezivanja i potvrđivanja njihovih saznanja.

KSN statistika: Prema podacima dobivenim iz KSN statistike, otkriveno je nekoliko stotina jedinstvenih inficiranih sustava, s naglaskom na više veleposlanstava, vladinih mreža i organizacija, znanstvenih instituta i konzulata. Prema podacima KSN, većina otkrivenih infekcija se nalazila prije svega u istočnoj Europi, ali su druge infekcije oktrivene u Sjevernoj Americi i zemljama zapadne Europe, kao što su Švicarska i Luksemburg.

KSN statistika: Prema podacima dobivenim iz KSN statistike, otkriveno je nekoliko stotina jedinstvenih inficiranih sustava, s naglaskom na više veleposlanstava, vladinih mreža i organizacija, znanstvenih instituta i konzulata. Prema podacima KSN, većina otkrivenih infekcija se nalazila prije svega u istočnoj Europi, ali su druge infekcije oktrivene u Sjevernoj Americi i zemljama zapadne Europe, kao što su Švicarska i Luksemburg.

Sinkhole statistika: Sinkhole analiza tvrtke Kaspersky Lab provođena je od 2. studenog 2012. do 10. siječnja 2013. Tijekom ovog razdoblja više od 55.000 konekcija sa 250 zaraženih IP adresa registrirano je u 39 zemalja. Većina zaraženih IP konekcija bila je iz Švicarske, slijede Kazahstan i Grčka.

Ĺ tetni softver Rocra: jedinstvena arhitektura i funkcionalnost

Napadači su stvorili multifunkcionalnu platformu za napad koja obuhvaća nekoliko ekstenzija i štetnih datoteka namijenjenih brzom prilagođavanju konfiguracijama različitih sustava i skupljanju informacija iz zaraženih strojeva. Ovu platformu posjeduje samo softver Rocra i nije je identificirala kompanija Kaspersky Lab u prethodnim kampanjama cyber špijunaže. Njene značajne karakteristike obuhvaćaju:

Modul “oĹľivljavanja”: Jedinstveni modul koji omogućava napadaÄŤima na “oĹľive” zaraĹľene mašine. Modul je ugraÄ‘en kao prikljuÄŤak unutar instalacije paketa Adobe Reader i Microsoft Office i osigurava napadaÄŤima siguran naÄŤin da povrate pristup ciljnom sustavu, ako je glavno tijelo štetnog softvera otkriveno i uklonjeno, ili ako je sustav zakrpan. Kada su C2 serveri ponovno uspostavljeni, napadaÄŤi šalju specijalizirani dokument (PDF ili Office dokument) na ureÄ‘aje Ĺľrtava putem email-a koji ce ponovo aktivirati štetni softver.

Napredni kriptografski moduli za špijuniranje: Glavni cilj modula za špijuniranje jest krađa informacija. Ovo obuhvaća fajlove iz različitih kriptografskih sustava, poput Acid Cryptofiler, za koji je poznato da ga koriste organizacije NATO, Europska unija, Europski parlament i Europska komisija od ljeta 2011. kako bi osjetljive informacije bile zaštićene.

Mobilni uređaji: Pored ciljanja tradicionalnih radnih stanica, štetni softver je sposoban za krađu podataka iz mobilnih uređaja poput smart telefona (iPhone, Nokia i Windows Mobile). Štetni softver može ukrasti podatke o konfiguraciji iz mrežne opreme poduzeća poput routera i switch-eva, kao i izbrisanih datoteka s prijenosnih diskova.

Identifikacija napadača: Na temelju registracijskih podataka s C2 poslužitelja i brojnih artefakata ostavljenih u izvršnim datotekama štetnog softvera, postoje jaki tehnički dokazi koji pokazuju da napadači dolaze s ruskog govornog područja. Pored toga, izvršni programi koje koriste napadači bili su nepoznati sve do nedavno, i nisu ih identificirali stručnjaci tvrtke Kaspersky Lab analizirajuci dosadašnje cyber špijunske napade.

Za čitanje Rocra izvješća u cijelosti, posjetite Securelist .

izvor: vestinet.rs/uredio: nsp

[button_icon icon="asterisk" url="http://www.novi-svjetski-poredak.com/?p=12401"] PRETHODNI ÄŚLANAK [/button_icon]

Filed under: Novi Svjetski Poredak, TEHNOLOGIJA I ZNANOST, TEORIJE ZAVJERE, VIJESTI IZ SVIJETA · Tags: acid, Adobe Reader, Artefakt, cyber, datoteka, dokumenti, ekstenzije, EU, Europa, Europska Unija, Europski parlament, infekcija, IP adresa, iPhone, izveštaj, karakteristike, Kaspersky, Kazahstan, kompanija, kraÄ‘a, Luksemburg, Microsoft Excel, Microsoft Office, NATO, NjemaÄŤka, Nokia, operacija, organizacija, PDF, raÄŤunala, Red October, Rocra, Rusija, server, Sjeverna Amerika, špijuniranje, SSSR, statistika, struÄŤnjaci, švicarska, trojanac, virus, Vlada, Windows, Windows Mobile